最后更新:20221106

iOS的ObjC的app,实现越狱检测功能

https://github.com/crifan/iOSJailbreakDetection

git clone https://github.com/crifan/iOSJailbreakDetection.git

主要分2部分=2个页面:

- 文件类的越狱检测 =

JbDetectOpenFileViewController - 其他方面的越狱检测 =

JbDetectOtherViewController

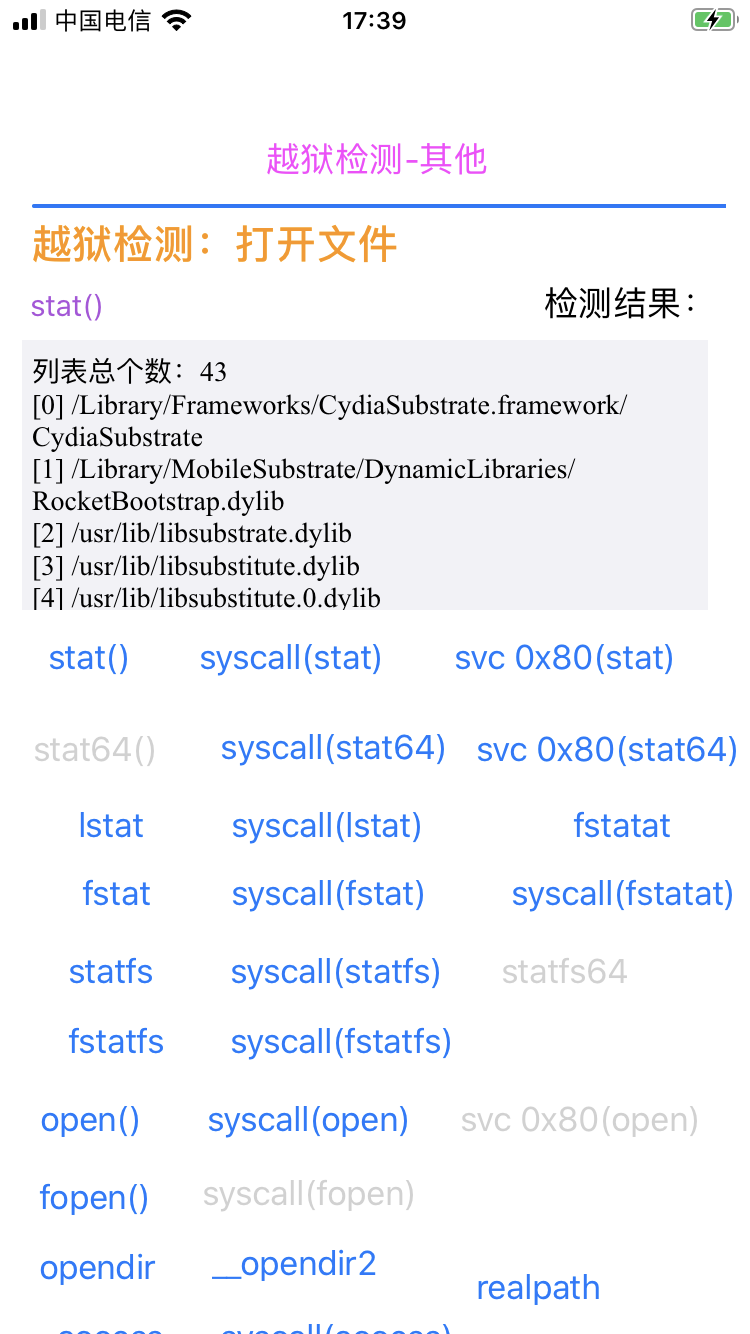

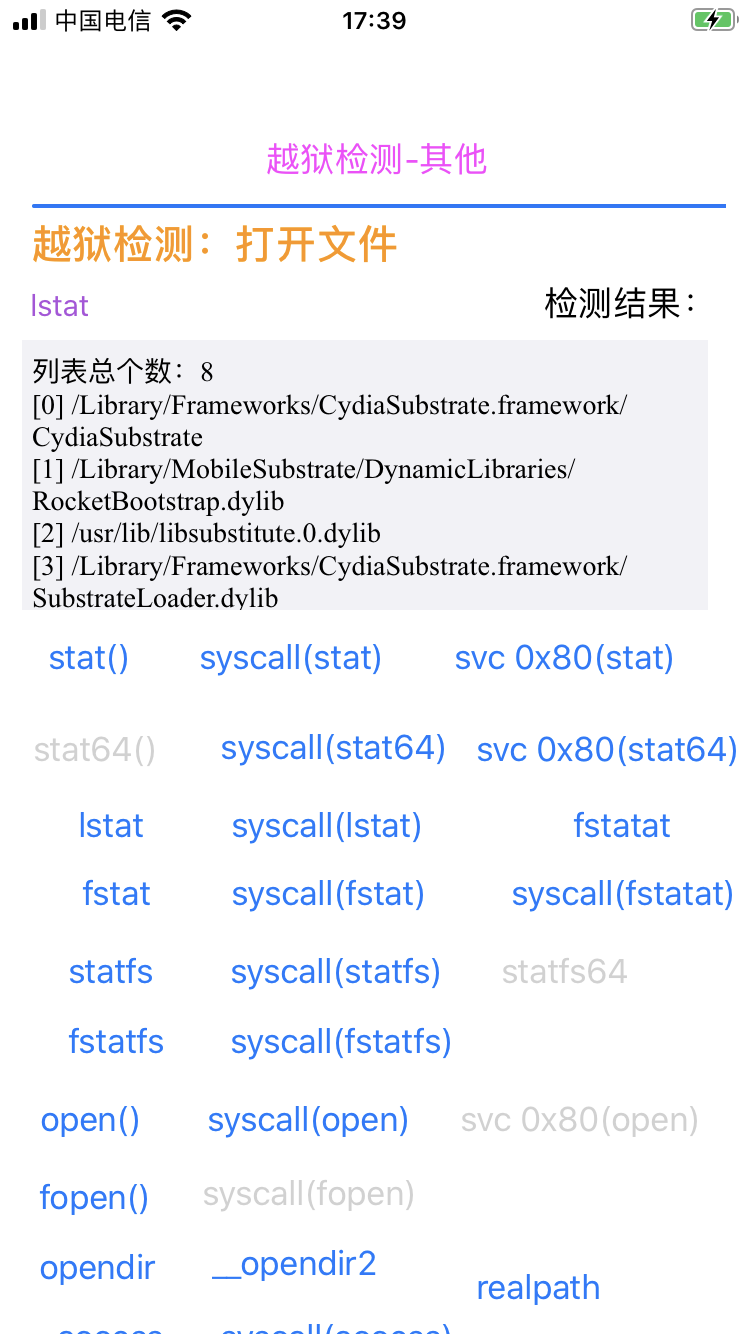

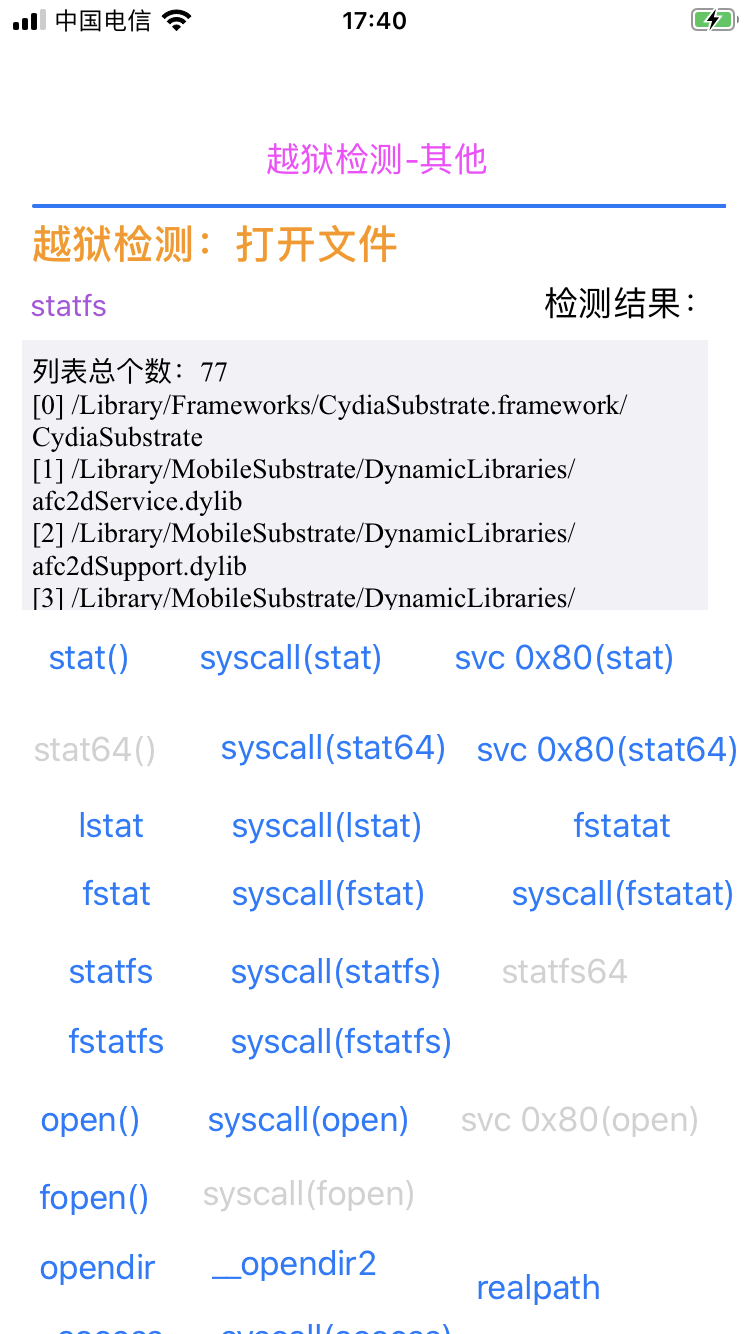

此处有一个越狱手机,iPhone7,下面是检测结果:

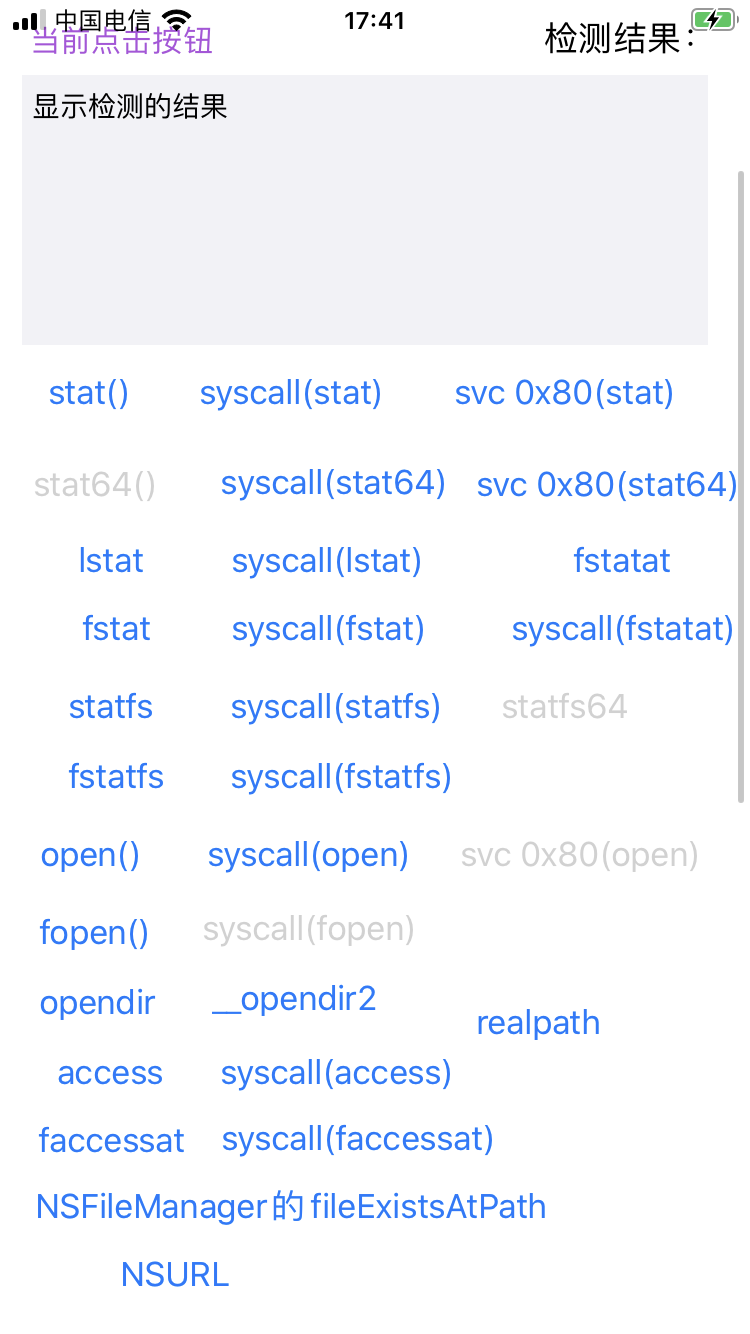

初始化默认显示:

分别点击一些按钮,对应的检测出的结果,即越狱文件路径的个数:

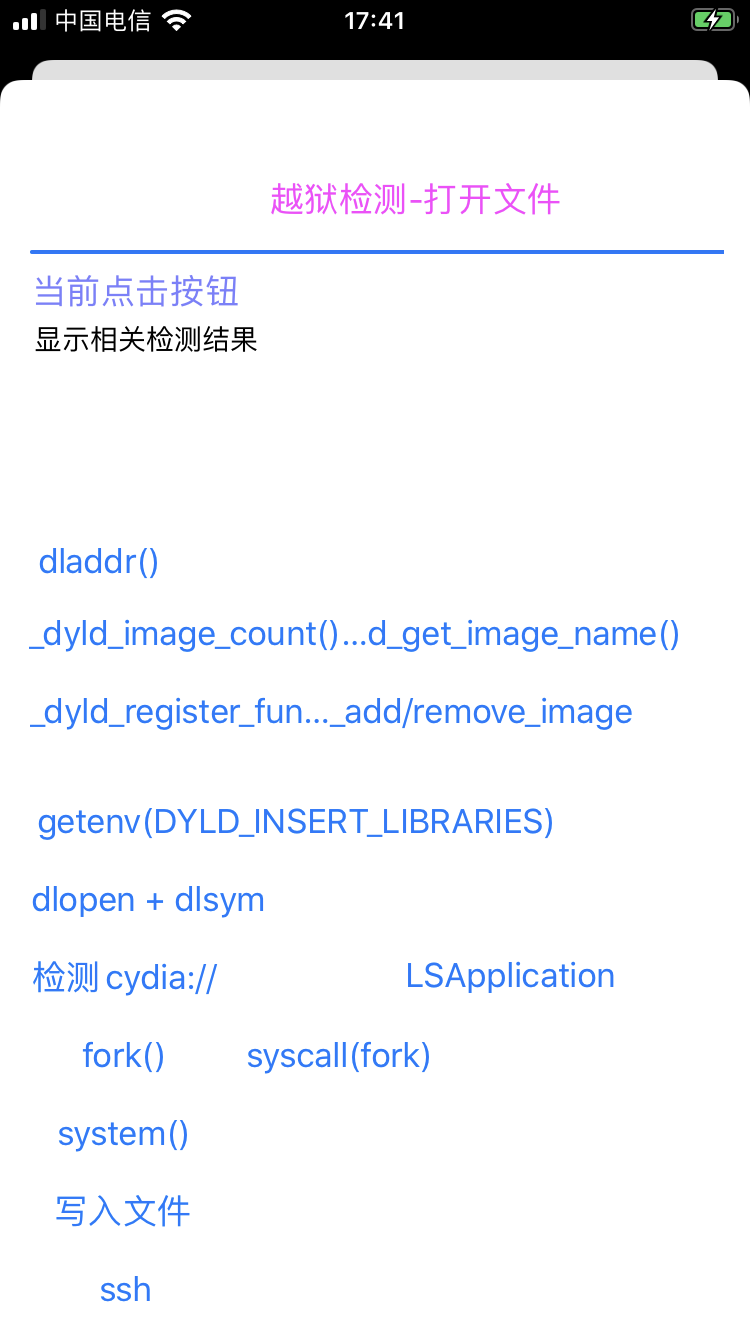

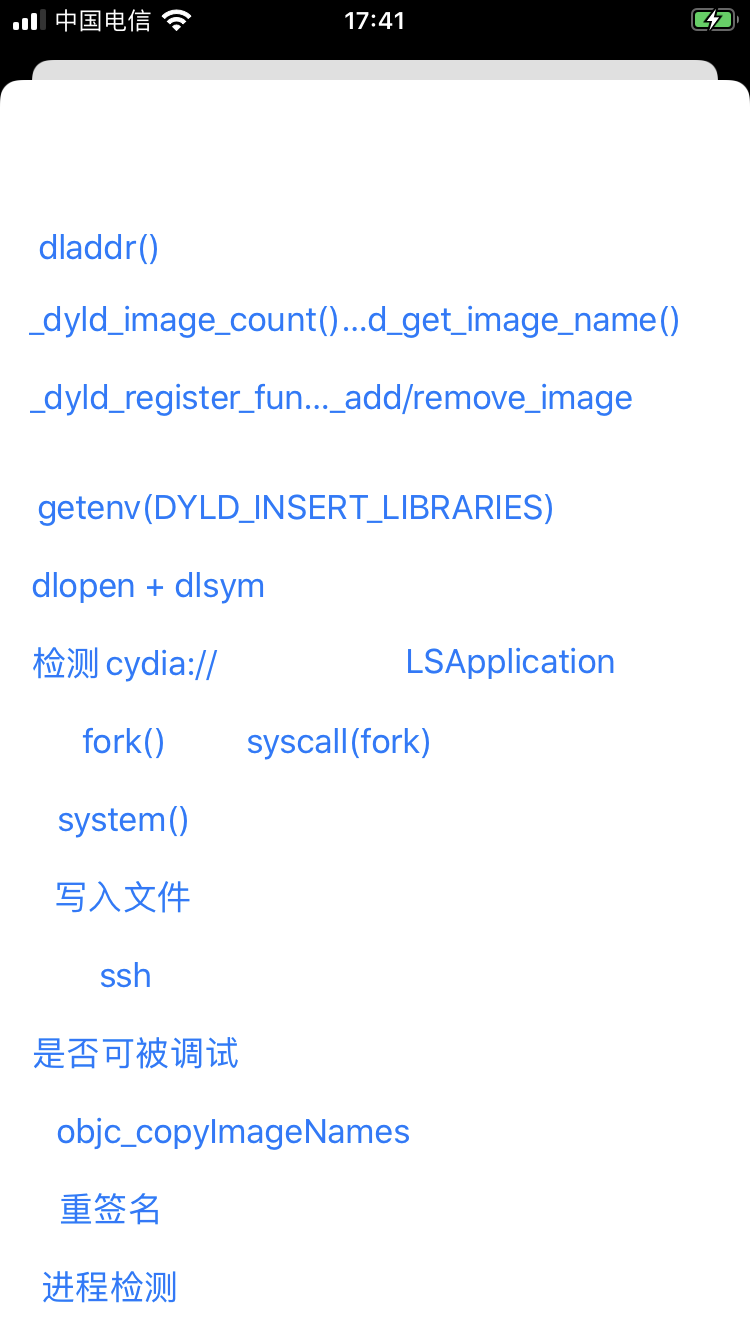

初始化默认显示:

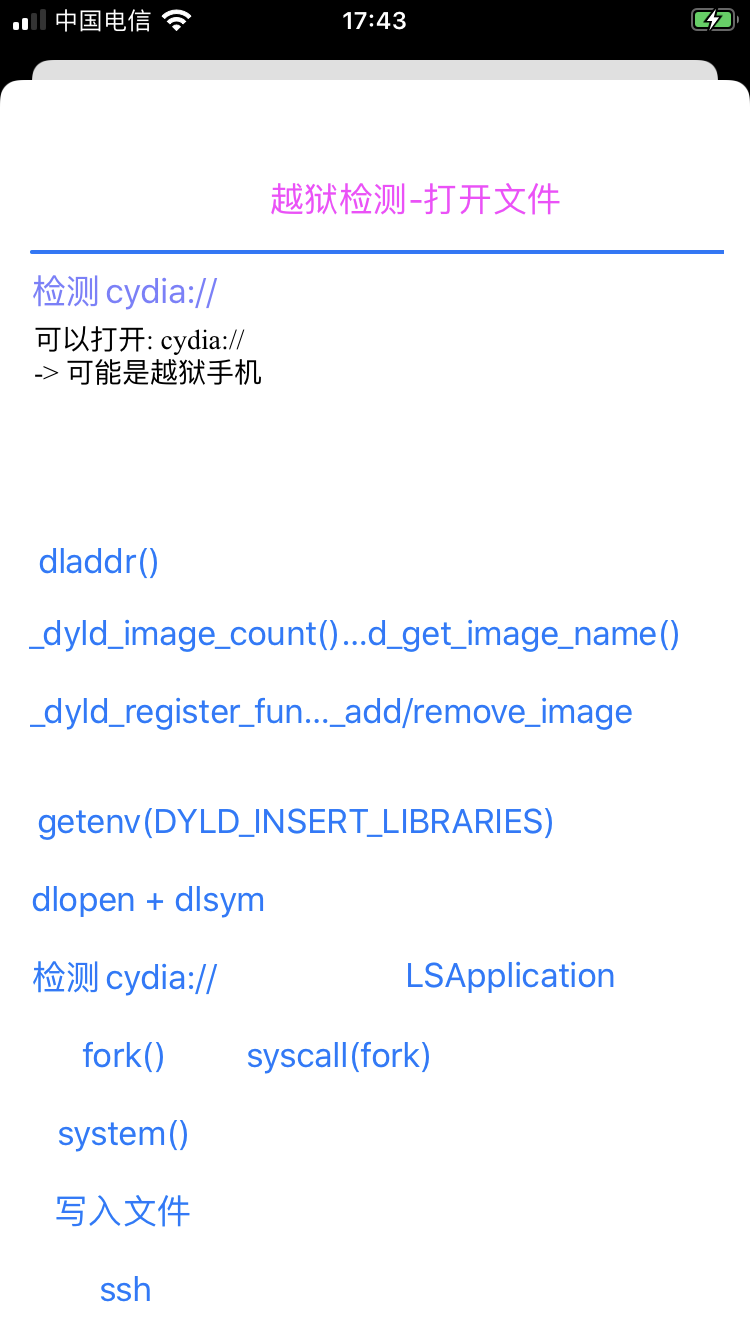

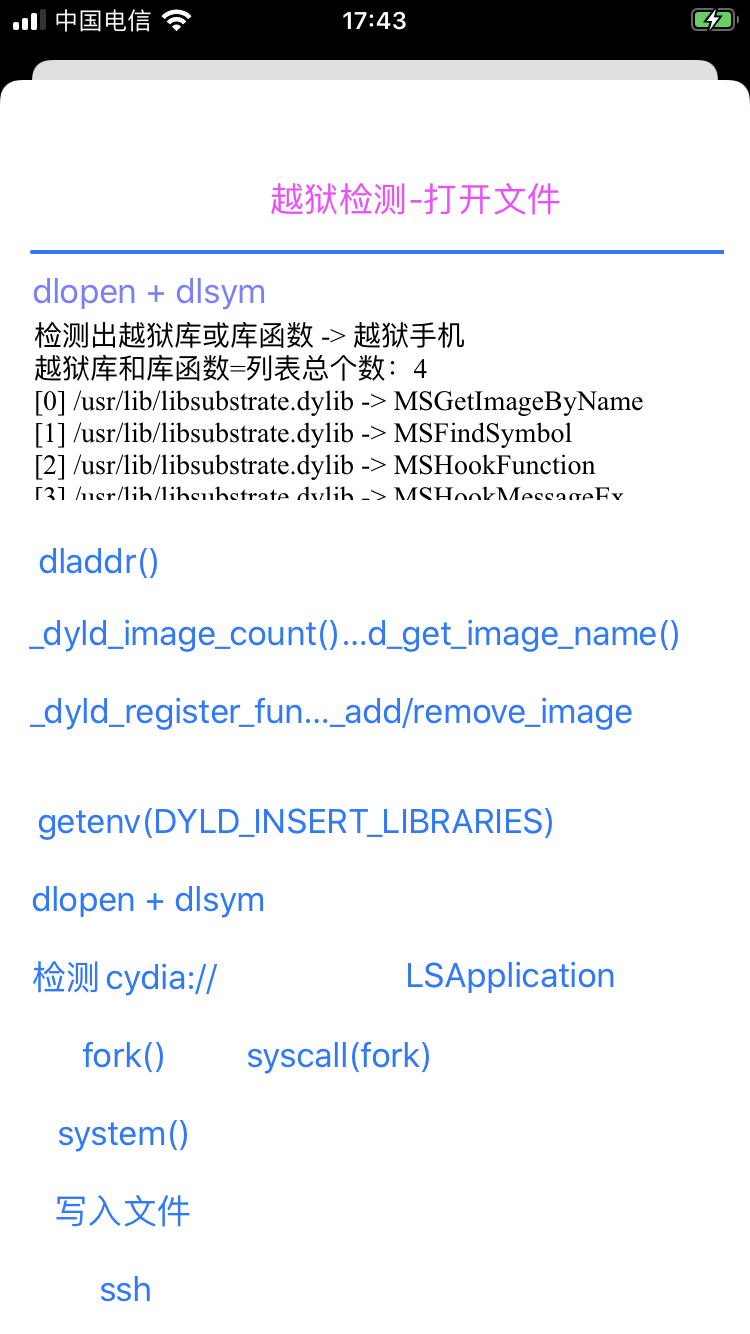

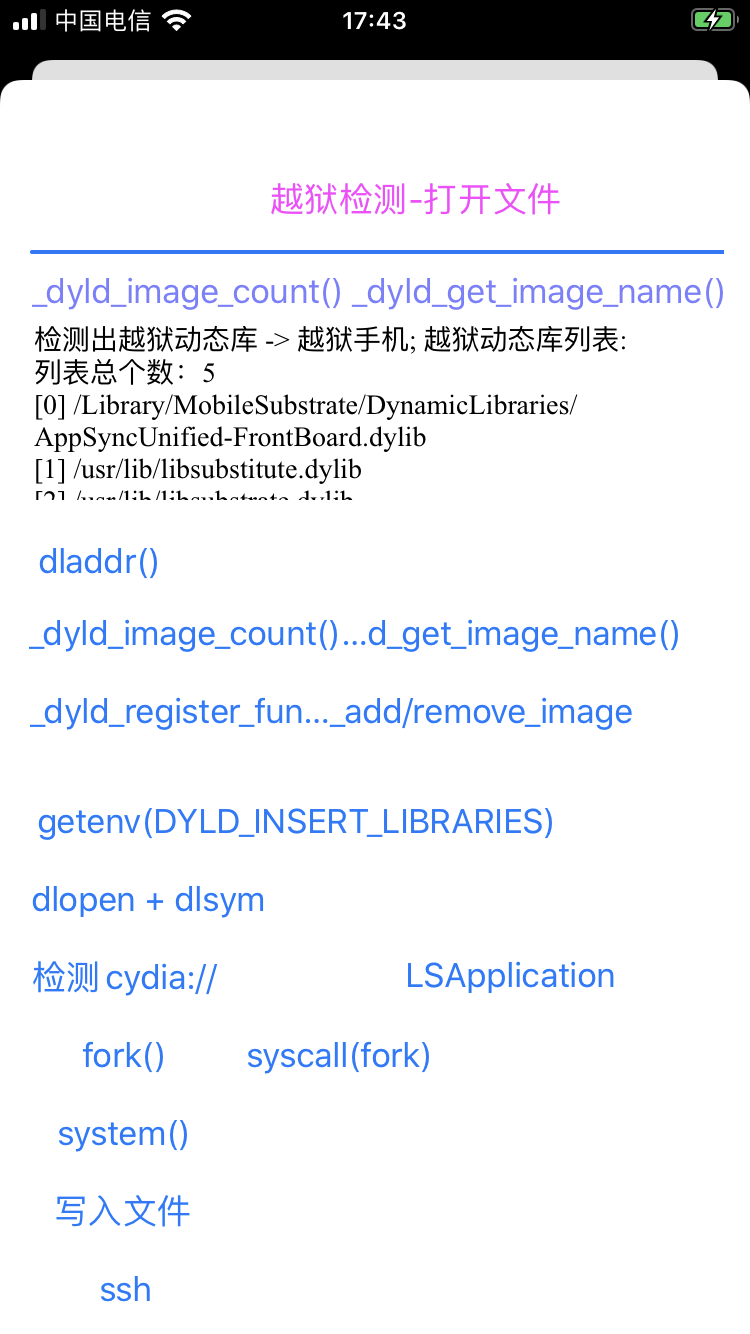

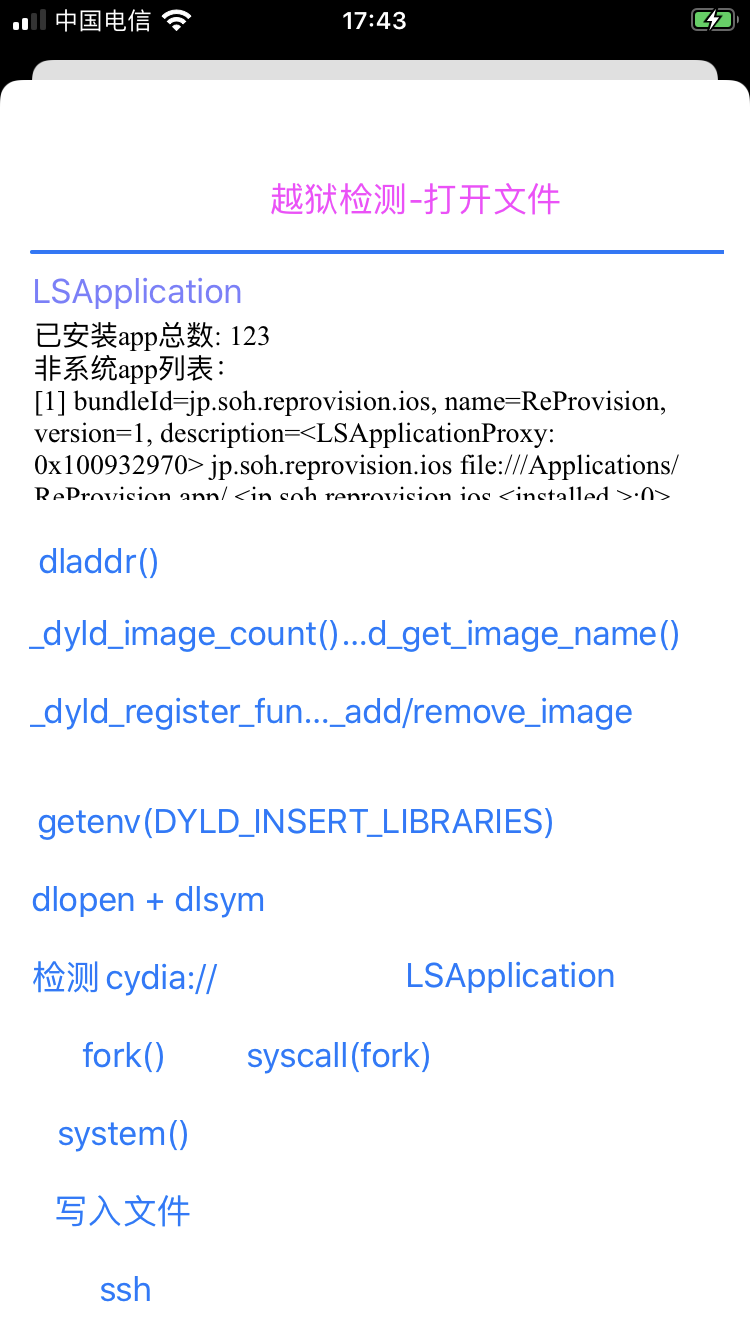

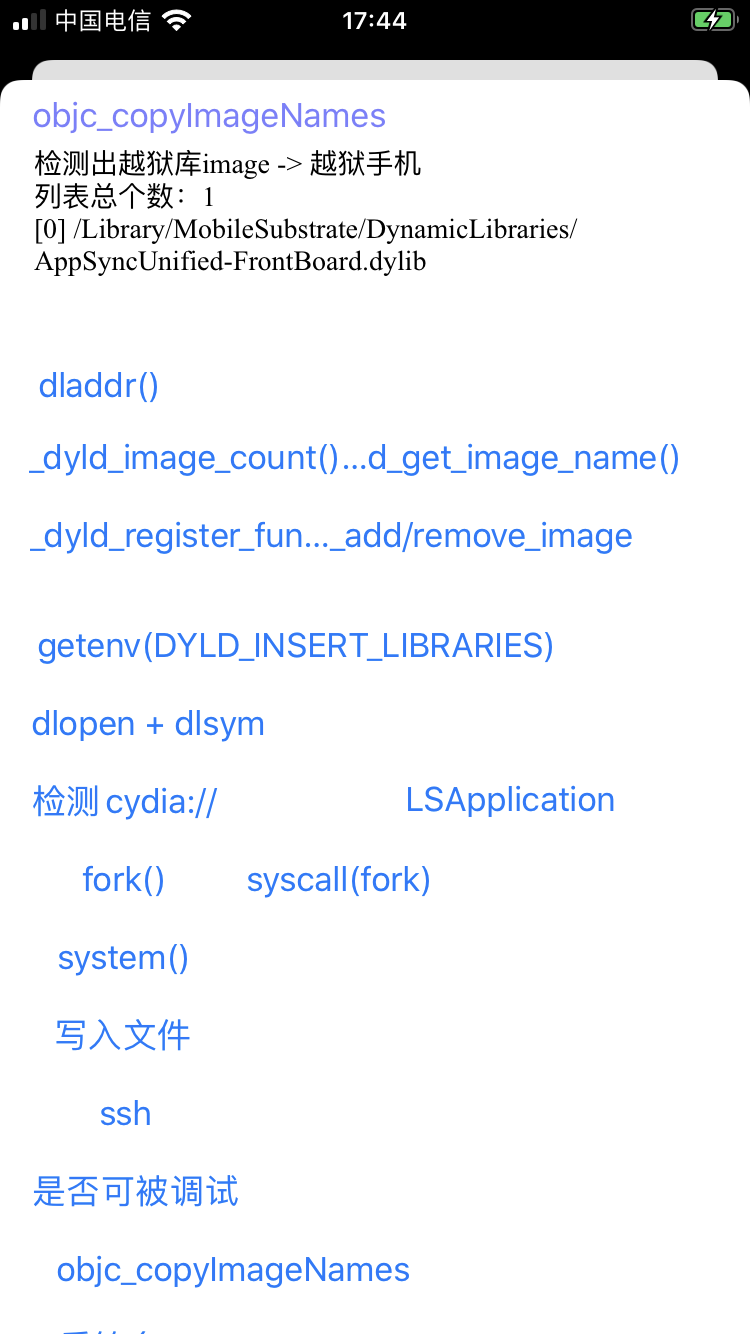

分别点击一些按钮,对应的检测出的结果,即是否是越狱手机,以及异常的越狱手机才会有的动态库dylib文件的个数:

cydia:是越狱手机dlopen+dlsym:是越狱手机,4个_dyld_image_count() + _dyld_get_image_name():是越狱手机,5个LSApplication:是越狱手机,123个异常的appobjc_copyImageNames:是越狱手机,1个

开启反越狱后的测试效果,详见: